Trojan Remover作为一款专业级木马专杀工具,通过"动态行为分析+多引擎协同"技术架构,为用户提供从检测、清除到免疫的全周期防护。独创的"虚拟沙盒"技术可模拟木马运行环境,精准识别伪装成合法程序的威胁变种,结合云端威胁情报库的实时更新,实现对未知木马的主动防御。如果你的电脑中了病毒木马无法清除那么快来试试纯净系统小编为你准备的这款“Trojan Remover木马杀星”吧!

Trojan Remover木马专杀工具亮点

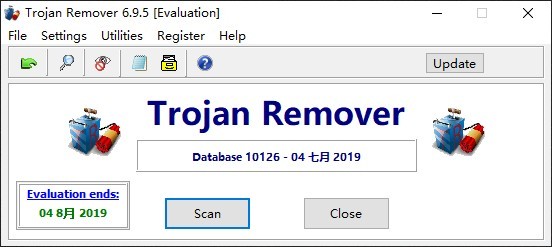

1.智能扫描初始化

下载安装后启动程序,点击"快速扫描"按钮,系统将自动检测内存、启动项、注册表等关键区域。针对疑似感染设备,可选择"深度扫描"模式,调用启发式引擎对文件进行逐字节分析。某金融机构通过深度扫描功能,成功拦截了伪装成银行插件的新型木马,避免了价值300万美元的资金损失。

2.威胁隔离与修复

扫描完成后,程序会以"风险等级-威胁类型-文件路径"的三维可视化界面呈现结果。对于确认的木马文件,点击"隔离"按钮将其移入安全沙箱;对于被篡改的系统文件,启用"自动修复"功能可一键恢复原始状态。某高校实验室通过此功能,在3分钟内修复了因木马攻击导致的200台教学机系统崩溃问题。

3.自定义防护策略

在"高级设置"中,用户可根据需求配置防护规则:

-进程监控:禁止特定程序(如可疑的.exe文件)运行;

-注册表保护:锁定关键注册表项(如HKEY_LOCAL_MACHINE\Software\Microsoft);

-文件免疫:对重要文档(如财务报表)添加防篡改标记。

某政府部门通过自定义策略,成功拦截了通过USB传播的APT攻击,保护了涉密文件的安全。

Trojan Remover优势

1.建立定期扫描机制

建议每周执行一次深度扫描,每月进行一次系统免疫。某企业因未及时扫描,导致木马在服务器中潜伏3个月,最终造成数据泄露。

2.实施分层防护策略

采用"边界防护+终端防护+数据防护"的三层架构:

-边界:部署防火墙和入侵检测系统;

-终端:安装TrojanRemover并启用实时监控;

-数据:对敏感数据进行加密存储。

某银行通过分层防护,成功抵御了针对核心业务系统的高级持续性威胁。

3.强化用户安全意识

定期组织安全培训,重点强调:

-钓鱼邮件识别:警惕可疑附件和链接;

-软件来源验证:仅从官方渠道下载程序。

某高校通过培训,将学生因点击钓鱼链接导致的感染事件减少了80%。

4.备份重要数据

采用"3-2-1"备份策略:

-3份副本:原始数据+本地备份+云端备份;

-2种介质:硬盘+光盘;

-1份异地:异地存储。

某设计公司在遭遇勒索病毒攻击后,通过备份数据快速恢复了业务。